Kontrolni seznam varnosti klicnega centra

Zavarujte svoj klic center z našim obsežnim kontrolnim seznamom varnosti. Spoznajte nadzor dostopa, šifriranje, skladnost in še več!

Obsežen kontrolni seznam skladnosti call centra, ki vam pomaga biti v skladu z zakonskimi zahtevami in zaščititi podatke strank.

Kot lastnik podjetja boste vedeli, kako je pomembno spoštovanje veljavnih zakonov in predpisov. Call centri, ki hranijo številne občutljive podatke strank, so posebej ogroženi. Kako maksimalno povečati varnost help deska ?

Takole: z sledjenjem priročnemu kontrolnemu seznamu zahtev skladnosti call centra. Z njegovim izpolnjevanjem boste pomagali ohraniti svoj call center varen.

To je orodje, ki pomaga vsem vrstam kontaktnih centrov biti v skladu z najnovejšimi zakonskimi zahtevami. Z zagotavljanjem, da vaši agenti spoštujejo spodaj navedena pravila, lahko zmanjšate tveganje za kazni ali druge sankcije.

Kontrolni seznam skladnosti call centra lahko uporabljajo podjetja vseh velikosti. Naš kontrolni seznam bo vašemu podjetju pomagal spoštovati zakon, ne glede na to, ali je majhno s samim kontaktnim centrom ali podjetje z več call centri .

To je hrbtenica vašega programa skladnosti. Brez varnega omrežja so vse operacije vašega call centra izpostavljene nevarnosti.

Ker pomaga zaščititi vaše podatke strank pred nepooblaščenim dostopom, krajo ali spreminjanjem.

Če niste prepričani, kje začeti, razmislite o delu s svetovalcem za varnost IT. To je mogoče storiti na dva načina:

Nasvet: za več informacij o gradnji in vzdrževanju varne infrastrukture omrežja se posvetujte z Nacionalnim inštitutom za standarde in tehnologijo (NIST).

Spletne storitve so intenzivno tarče zlonamerne programske opreme. Transakcije s kreditnimi karticami niso izjema, zato tudi kontaktni centri potrebujejo zaščito pred njimi. Razvoj takega programa je proaktiven pristop k upravljanju kibernetskih groženj in ranljivosti.

Pomaga vam prepoznati, razvrstiti in odpraviti varnostne težave, preden postanejo problem za vaše podjetje ali stranke. Tak program vam lahko tudi natančno pove, kaj morate storiti v primeru varnostne kršitve.

Zaščiteni dostop do podatkov imetnika kartice se nanaša na vse informacije o stranki, ki so shranjene v vašem sistemu. To lahko vključuje imena, naslove, telefonske številke, številke kreditnih kartic in še več.

Preprečuje, da bi hekerji dobili dostop do podatkov imetnika kartice in jih uporabili za storitev goljufije ali kraje istovetnosti. Poleg tega preprečuje kakršnokoli nepooblaščeno prenos podatkov imetnika kartice.

Najprej se prepričajte, da ste skladni z zahtevami standarda PCI DSS (Payment Card Industry Data Security Standard). Nato implementirajte močno kontrolo dostopa za zaščito zasebnih podatkov vaših strank.

Nasvet: izognite se shranjevanju podatkov strank in odstranite vse prej shranjene podatke.

Za zagotovitev, da so občutljivi podatki imetnika kartice prenešeni varno, je potreben zmogljiv kriptografski sistem in šifriranje.

To je dokument, ki opisuje pristop organizacije k zaščiti svojih elektronskih informacij.

Zagotavlja okvir, ki ga morajo zaposleni slediti pri ravnanju s občutljivimi podatki in s tem pomaga zaščititi podjetje.

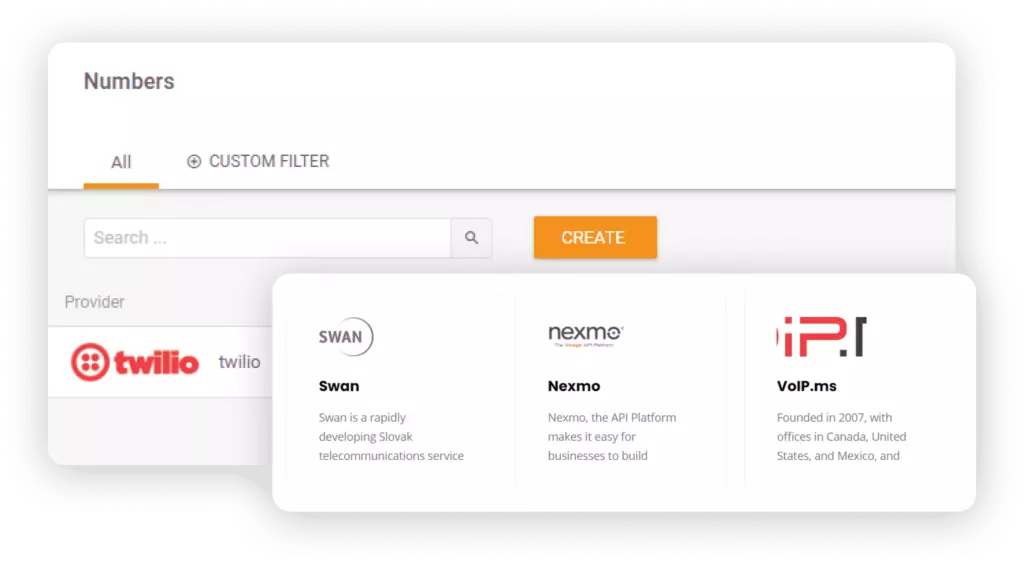

Nadzor dostopa je proces, ki vam omogoča upravljanje, kdo ima dostop do vaših sistemov in podatkov. Izbira programske opreme help deska , ki ima vse najnovejše varnostne zmogljivosti, je tukaj nujno potrebna.

Zaščiti vaše podatke pred nepooblaščenim dostopom, zmanjša tveganje za notranjo goljufijo in zlorabo ter pomaga zaščititi zasebnost strank.

Ključ je izbira avtomatizirane programske opreme help deska, kot je LiveAgent za nadzor vseh ukrepov v vašem imenu. To je rešitev, ki vam pomaga varno upravljati vse poizvedbe strank iz enega vmesnika.

Z izbiro takega orodja boste povečali varnost podatkov vaših strank. LiveAgent zagotavlja:

LiveAgent lahko preizkusite brezplačno, preden se zavežete finančno.

Šifriranje je proces pretvarjanja podatkov v šifriran tekst, tako da je dostopen samo tistim, ki imajo ključ za dešifriranje.

To stranke prepriča, da so informacije, ki se prenašajo, zaščitene pred prisluškanjem in drugimi oblikami prestrezanja.

Obstaja več različnih protokolov šifriranja, ki se lahko uporabljajo, kot sta Secure Sockets Layer (SSL) in Transport Layer Security (TLS), ki sta oba ključna za vzdrževanje skladnosti kibernetske varnosti pri glasovnih transakcijah.

Nasvet: če uporabljate help desk programa LiveAgent, lahko izkoristite njegovo vgrajeno šifriranje. LiveAgent privzeto šifrira vse podatke prek SSL (HTTPS) in TLS, zato je ves promet med vašo spletno stranjo/aplikacijo in našimi strežniki varen.

Za preprečitev kakršnekoli goljufive dejavnosti je pomembno, da ne dovolite dostopa do podatkov o plačilu stranke.

Neomogočanje dostopa pomaga zaščititi finančne podatke vaših strank pred krajo s strani kibernetskih kriminalcev.

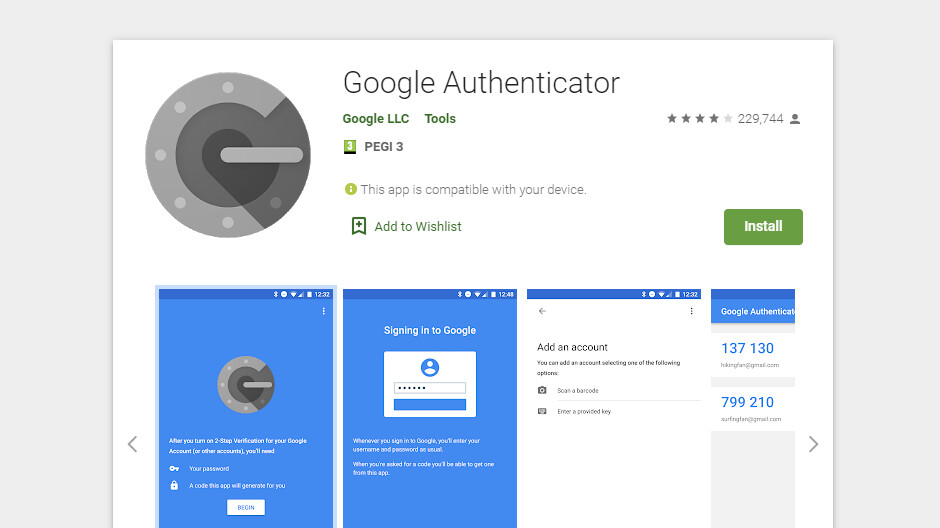

Najprej se prepričajte, da so vaši zaposleni seznanjeni s svojimi odgovornostmi glede zaščite občutljivih podatkov. Uporabite močne postopke avtentifikacije, kot sta dvofaktorska avtentifikacija in enkratna gesla. Prav tako šifrirajte vse prenose podatkov med terminalima za plačilo in strežniki, da jih nihče ne more prestrezati med prenosom.

Če morate slediti tem podatkom, se prepričajte, da so shranjeni na varnem mestu in da je dostop omejen samo na pooblaščeno osebje.

To ni v skladu z zakonom GDPR in olajša nepooblaščenim osebam dostop do teh informacij.

Če morate delati opombe, se prepričajte, da uporabljate varno metodo njihovega shranjevanja. To bi lahko vključevalo zaklepanje zvezkov v varnostni sef ali uporabo sistema za šifrirano shranjevanje datotek.

Uporaba mobilnih telefonov v kontaktnem centru povečuje tveganje za izgubo ali krajo podatkov.

Zmanjša možnosti, da bi občutljive informacije izgubili ali ukradli zaradi napake zaposlenega, kot je izguba njihove naprave.

Izobraževati svoje zaposlene o kibernetskem varnostnem tveganju, povezanem z uporabo osebne naprave, in se prepričati, da razumejo pomen varnosti podatkov. Zahtevajte od zaposlenih, da zaščitijo svoje naprave z geslom in namestijo zanesljive varnostne aplikacije. Prepričajte se, da so vsi občutljivi podatki šifrirani, preden se shranijo ali prenesejo na mobilno napravo.

To je eden najboljših načinov za prepoznavanje ranljivosti, preden postanejo problem za vašo organizacijo ali stranke.

Pomaga vam preprečiti nepooblaščen dostop, izgubo podatkov ali krajo od hekerjev, ki bi se morda poskušali vdati v vaš sistem skozi šibkosti in vrzeli, ki še niso bile odkrite.

Namestite orodje za spremljanje varnosti omrežja, da sledite vsem dejavnostim. Nastavite opozorila, da boste obveščeni o kakršnikoli sumljivi dejavnosti, ki se pojavi v realnem času. Redno testirajte varnost svojih omrežij z izvajanjem skeniranj ranljivosti in testov penetracije.

Grožnje osebnih podatkov - Ena izmed najbolj pogostih nevarnosti v kontaktnem centru je tveganje za krajo ali izgubo podatkov. Agenti imajo dostop do velikega količine osebnih informacij, vključno s številkami socialne varnosti, podatki o bančnih računih in številkami kreditnih kartic. Zato je pomembno, da vsi agenti prejmejo ustrezno usposabljanje zaposlenih o tem, kako varno shraniti in prenesti te podatke.

Notranje grožnje - Agenti call centra lahko predstavljajo tveganje za center, če imajo dostop do občutljivih informacij in postanejo nezadovoljni. Pomembno je redno spremljati dejavnost agentov in imeti politike, ki omejujejo dostop do določenih podatkov.

Začasni zaposleni - Call centri pogosto zaposlijo začasne delavce za obravnavo vrhuncev količine ali zamenjavo bolnih zaposlenih. Pomembno je sprejeti korake, da se prepričate, da so ti delavci usposobljeni za politike in postopke centra ter da razumejo tveganja, povezana z delom v call centru, sicer lahko nenamerno ogrozijo njegovo varnost.

Naključni kliki - Včasih zaposleni klikajo na povezave ali odpirajo datoteke, ki jih ne bi smeli, kar vodi do namestitve zlonamerne programske opreme ali kraje podatkov. Bistveno je imeti varnostne mehanizme proti takim napakam, kot sta močna zaščita z geslom in varnostna programska oprema.

Zaposleni s pravo - Zaposleni s pravo proti podjetju ali drugemu agentu lahko povzroči veliko škode. Na primer, lahko bi razkrili občutljive podatke, sabotirali sisteme ali nadlegovali druge zaposlene. Pomembno je tesno spremljati dejavnost zaposlenih in imeti politike za obravnavo takih situacij.

Zunanje grožnje - Hekerji in goljufi izven organizacije lahko z uporabo phishinga ali drugih tehnik poskušajo ukrasti informacije ali namestiti zlonamerno programsko opremo na računalnike call centra. Najboljši način za zaščito pred temi grožnjami je implementacija močnih varnostnih ukrepov, kot so požarni zidovi, protivirusna programska oprema in filtri neželene pošte.

Izraz 'skladnost' se nanaša na spoštovanje specifičnih politike in postopkov podjetja s strani predstavnikov za storitve strankam med interakcijami s strankami.

Soglasje TCPA traja, dokler ga potrošnik ne prekliče ali podjetje v vprašanju ne prekine ustrezne marketinške kampanje.

Za izboljšanje skladnosti kontaktnega centra bi morali izvajati ustrezno usposabljanje agentov v vašem podjetju, nadzirati delo zaposlenih in izvajati redne ankete NPS. Prav tako redno posodabljajte politike, da se prepričate, da so vsi predstavniki za storitve stranke seznanjeni z najnovejšimi zahtevami skladnosti.

Predpisi DNC (Do Not Call) prepovedujejo telemarketing klice na stanovanjske stranke, ki so svoje številke registrirale na nacionalni seznam DNC. Predpisi TCPA (Telephone Consumer Protection Act) varujejo potrošnike pred neželenimi marketinškimi klici in sporočili SMS.

Vprašanja skladnosti so specifične poizvedbe, ki jih lahko agenti postavljajo za preverjanje pristnosti stranke ali naročila. Na primer, predstavnik za storitve stranke lahko zaprosi za datum rojstva stranke ali številko socialne varnosti za preverjanje njihove istovetnosti.

Zagotavlja, da agenti strankami posredujejo natančne in dosledne informacije. Prav tako pomaga zaščititi predstavnike za storitve stranke pred odgovornostjo, če med interakcijami s strankami posredujejo napačne ali zavajajoče informacije.

Zavarujte svoj klic center z našim obsežnim kontrolnim seznamom varnosti. Spoznajte nadzor dostopa, šifriranje, skladnost in še več!

Učinkovito nastavite svoj call center s našim obsežnim kontrolnim seznamom. Od ciljev do KPI-jev, programske opreme do kadra - vse, kar potrebujete za uspešen z...

Poenostavite vzpostavitev svojega klicnega centra z našim ultimativnim kontrolnim seznamom! Spoznajte cilje, orodja, uvajanje in nasvete za uspeh. Začnite zdaj!...